Налаштування IPTables

Це підсистема для роботи з мережевими пакетами, яка пропускає через свій фільтр усі з’єднання на сервері. У цій статті ми детально розглянемо налаштування IPTables.

Загальна інформація

IPTables уже за замовчуванням вбудована в основне ядро Linux, але користувацькі інструменти для роботи з нею в багатьох дистрибутивах не встановлюються автоматично, тож скористаймося наведеною нижче командою, щоб інсталювати цю утиліту.

[sudo] apt install iptablessudo yum install iptablesНалаштування

Після встановлення утиліти можемо перейти до її детального налаштування.

Аргументи

Відкриття портів

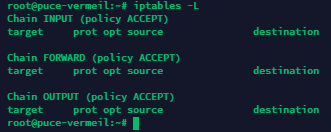

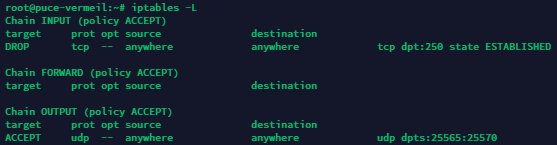

Спочатку перевіримо список наших правил:

iptables -L

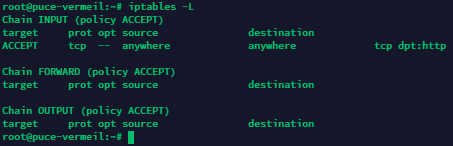

Тепер відкриємо один TCP-порт 80 для вхідних з’єднань:

iptables -t filter -A INPUT -p tcp --dport 80 -j ACCEPT

Перевіряємо список ще раз…

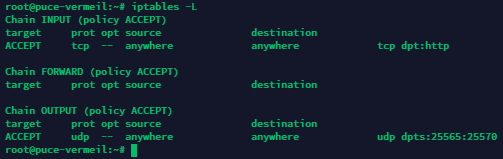

Тепер відкриємо діапазон UDP-портів від 25565 до 25570 для вихідних з’єднань:

iptables -t filter -A OUTPUT -p udp --dport 25565:25570 -j ACCEPT

Перевіряємо результат.

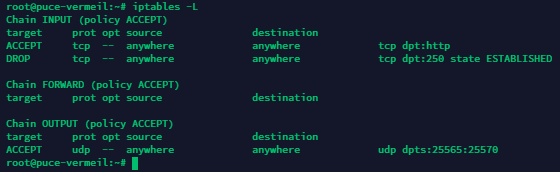

Хочете закрити усі вхідні з’єднання для TCP 250? Без проблем.

iptables -t filter -A INPUT -p tcp --dport 250 -m state --state ESTABLISHED -j DROP

Видалення правил

Тепер видалимо правило, яке дозволяє вхідні з’єднання для TCP 80:

iptables -t filter -D INPUT -p tcp --dport 80 -j ACCEPT

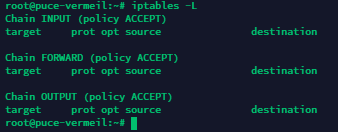

Видалення всіх правил

Для цього скористайтеся такою командою:

iptables -F

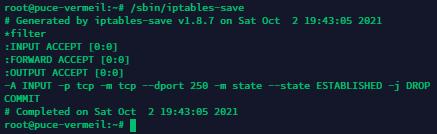

Збереження створених правил

Типово всі створені правила діють лише до наступного перезавантаження й будуть видалені під час нього. Щоб цього уникнути, збережімо створені нами правила IPTables. Для цього використайте відповідну команду.

iptables-save

Готово. Правила збережено, і вони залишаться активними навіть після перезавантаження сервера!